Table of contents

Open Table of contents

Burp Suite là gì?

Burp Suite (thường gọi tắt là Burp) là một công cụ đồ họa giúp kiểm tra bảo mật ứng dụng Web. Nó hoạt động như một proxy trung gian (Man in the Middle - MITM) giữa trình duyệt và máy chủ.

Khi request đi qua Burp, bạn có thể xem toàn bộ request HTTP, chỉnh sửa tham số, phân tích header hoặc re-play request.

Bước 1: Tải và cài đặt Burp Suite

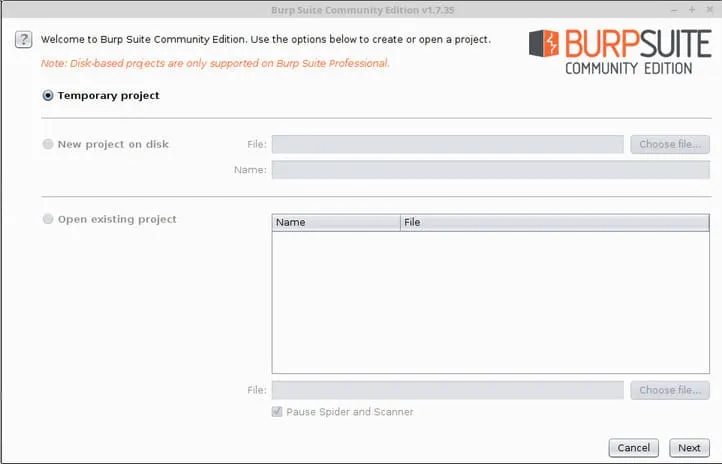

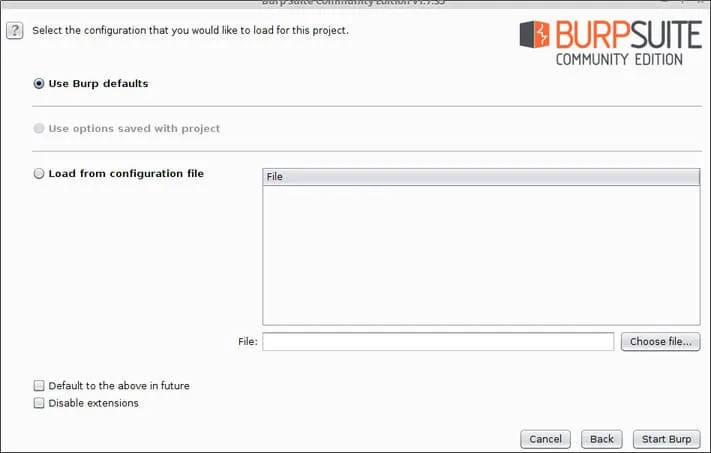

Bạn có thể tải Burp Suite Community tại trang chính thức của PortSwigger. Sau khi cài đặt và mở Burp Suite, bạn sẽ thấy giao diện khởi tạo dự án. Nếu không muốn lưu project, nhấn Next và chọn Start Burp.

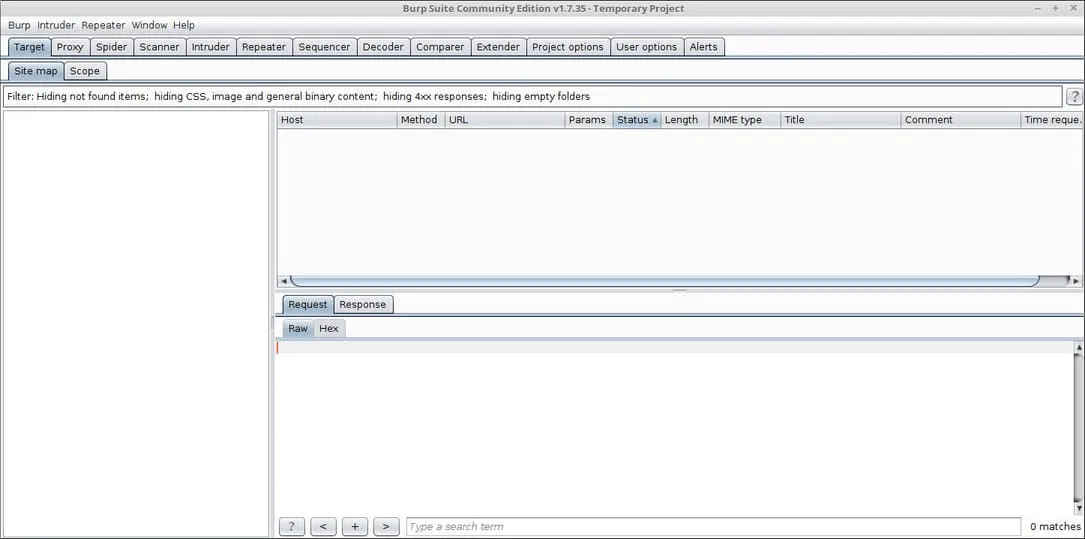

Giao diện chính của Burp Suite sẽ xuất hiện:

Bước 2: Cấu hình Proxy cho trình duyệt

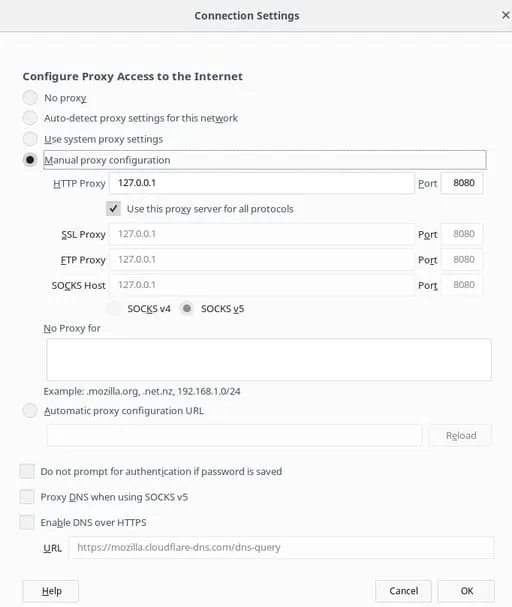

Để Burp có thể chặn request, trình duyệt phải gửi lưu lượng thông qua proxy của Burp. Trong ví dụ này mình sử dụng Firefox.

- Mở cài đặt trình duyệt, tìm mục Network Settings.

- Thiết lập proxy như sau:

- Manual proxy configuration

- HTTP Proxy:

127.0.0.1 - Port:

8080 - Tick chọn Use this proxy for all protocols.

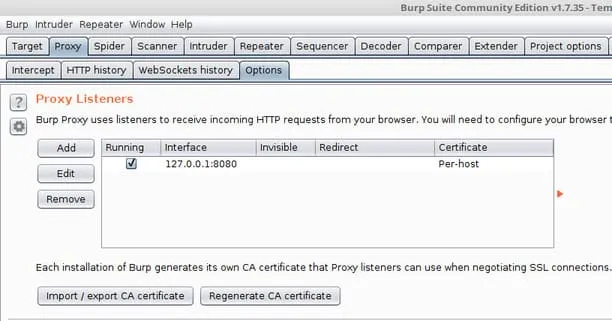

Kiểm tra Proxy Listener của Burp

Mở Burp Suite: Proxy -> Options. Đảm bảo Proxy Listener đang chạy trên Host 127.0.0.1 và Port 8080.

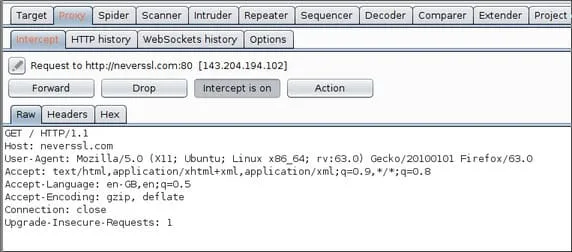

Test chặn lưu lượng HTTP

Truy cập trang HTTP đơn giản như http://neverssl.com. Burp sẽ chặn request và hiển thị tại tab Intercept. Bạn có thể xem header, sửa tham số hoặc nhấn Forward để gửi đi.

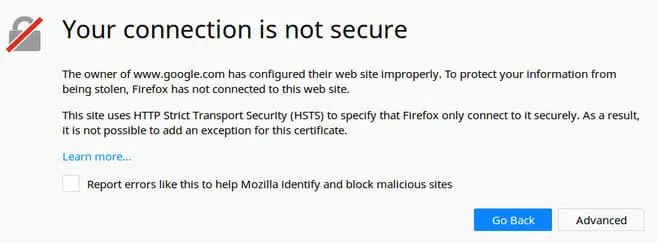

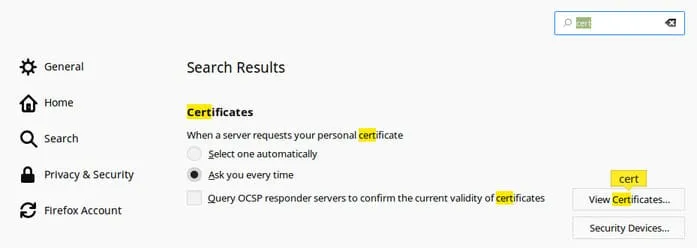

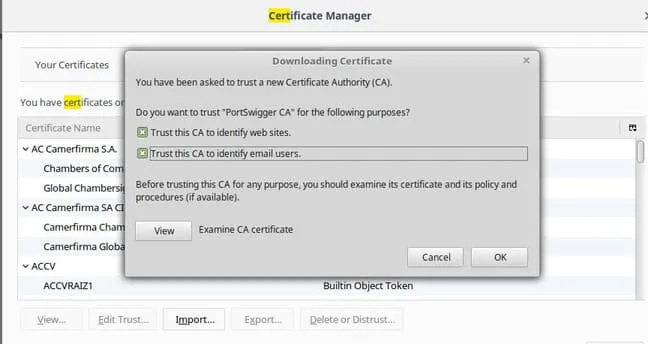

Bước 3: Cài chứng chỉ Burp CA để chặn HTTPS

Khi truy cập trang HTTPS, bạn sẽ thấy lỗi TLS vì trình duyệt không tin chứng chỉ trung gian của Burp. Chúng ta cần cài chứng chỉ CA của Burp vào trình duyệt.

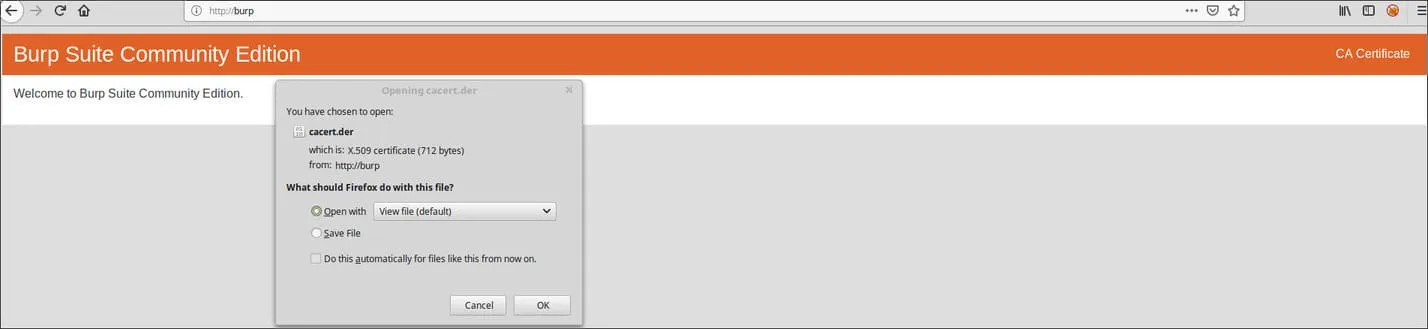

- Mở trình duyệt (đã bật proxy) và truy cập:

http://burp/ - Nhấn CA Certificate để tải file chứng chỉ.

- Vào phần quản lý Certificates của trình duyệt, chọn Import file vừa tải.

- Tick chọn Trust this CA to identify websites.

Sau khi nhấn OK, bạn đã có thể chặn HTTPS mà không bị lỗi TLS.

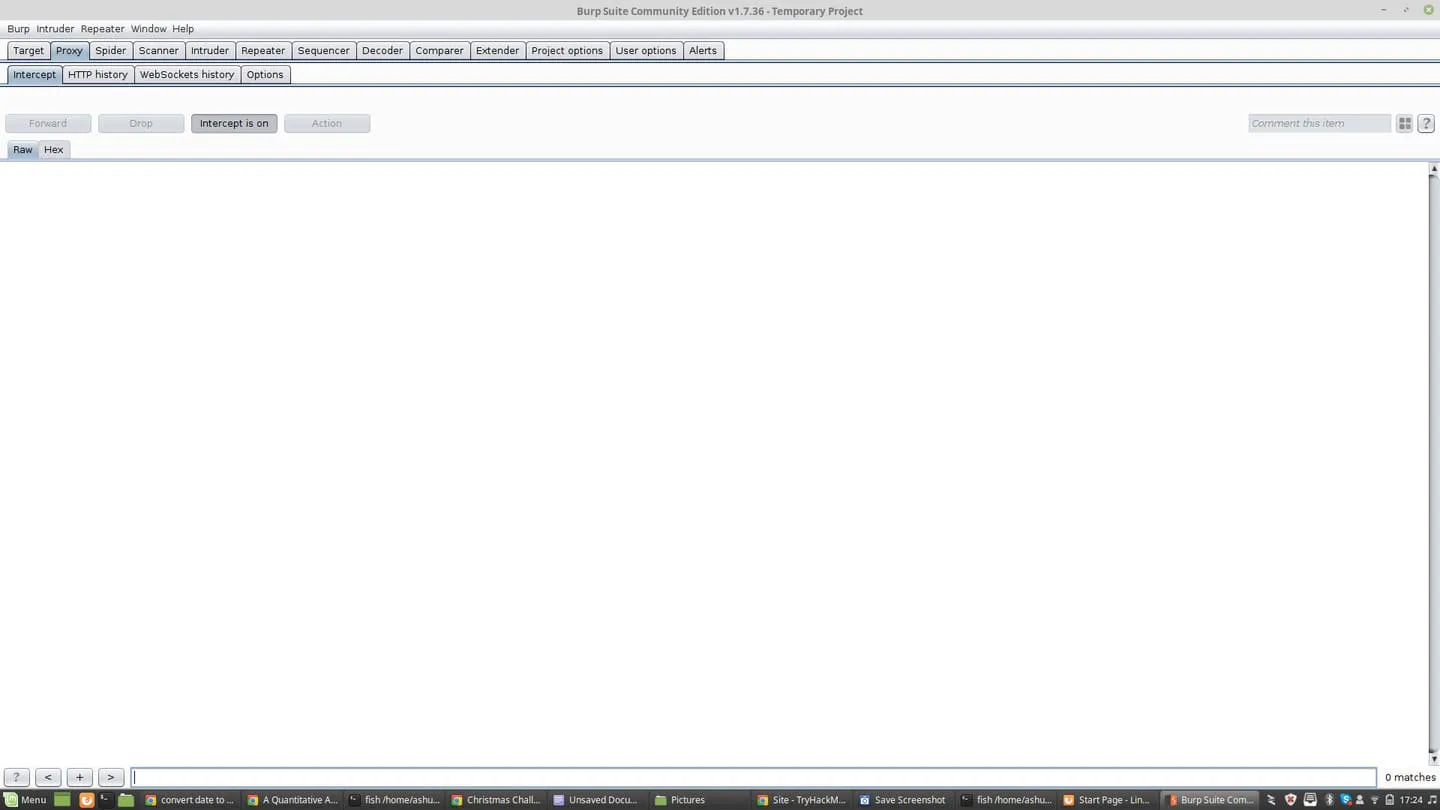

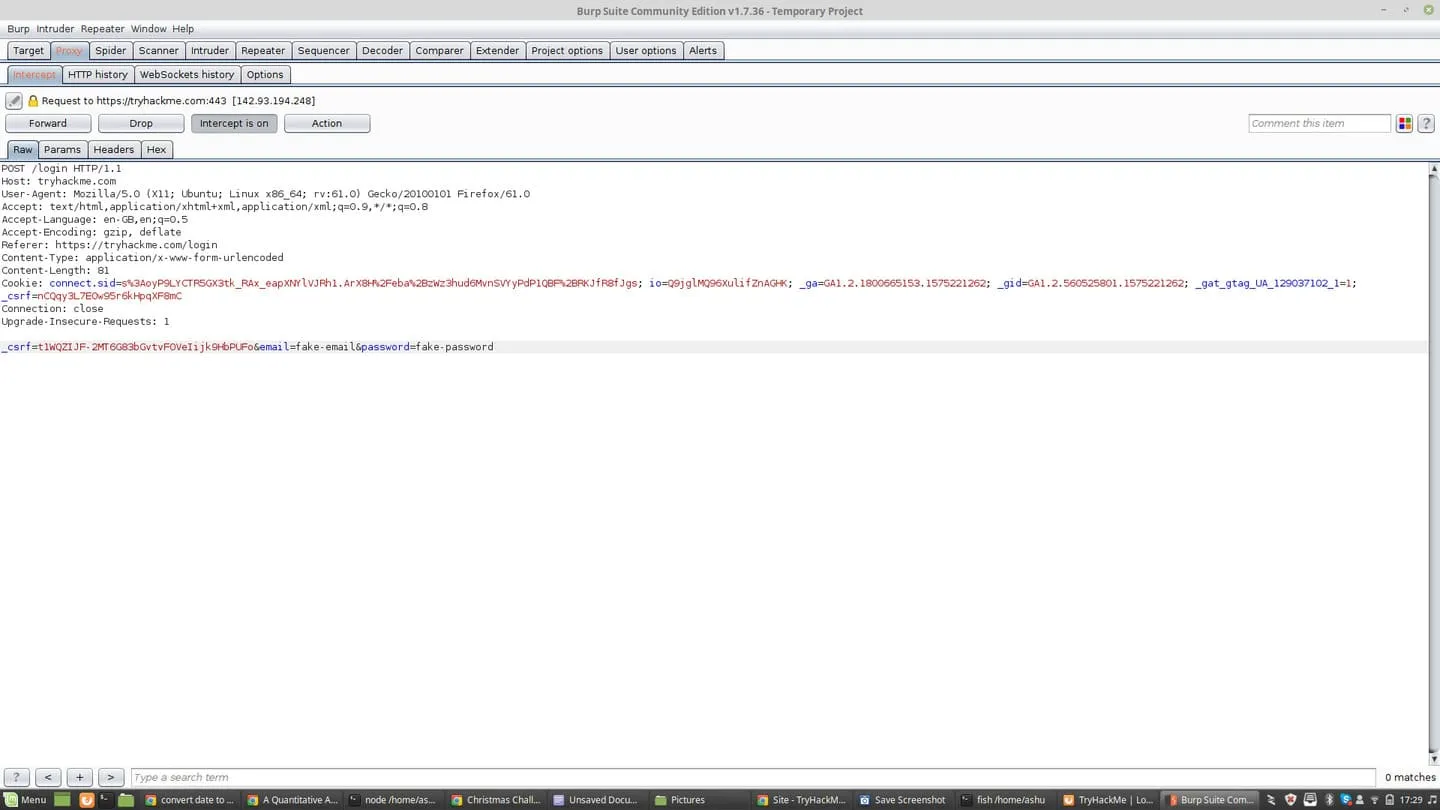

Cách Burp Suite chặn request

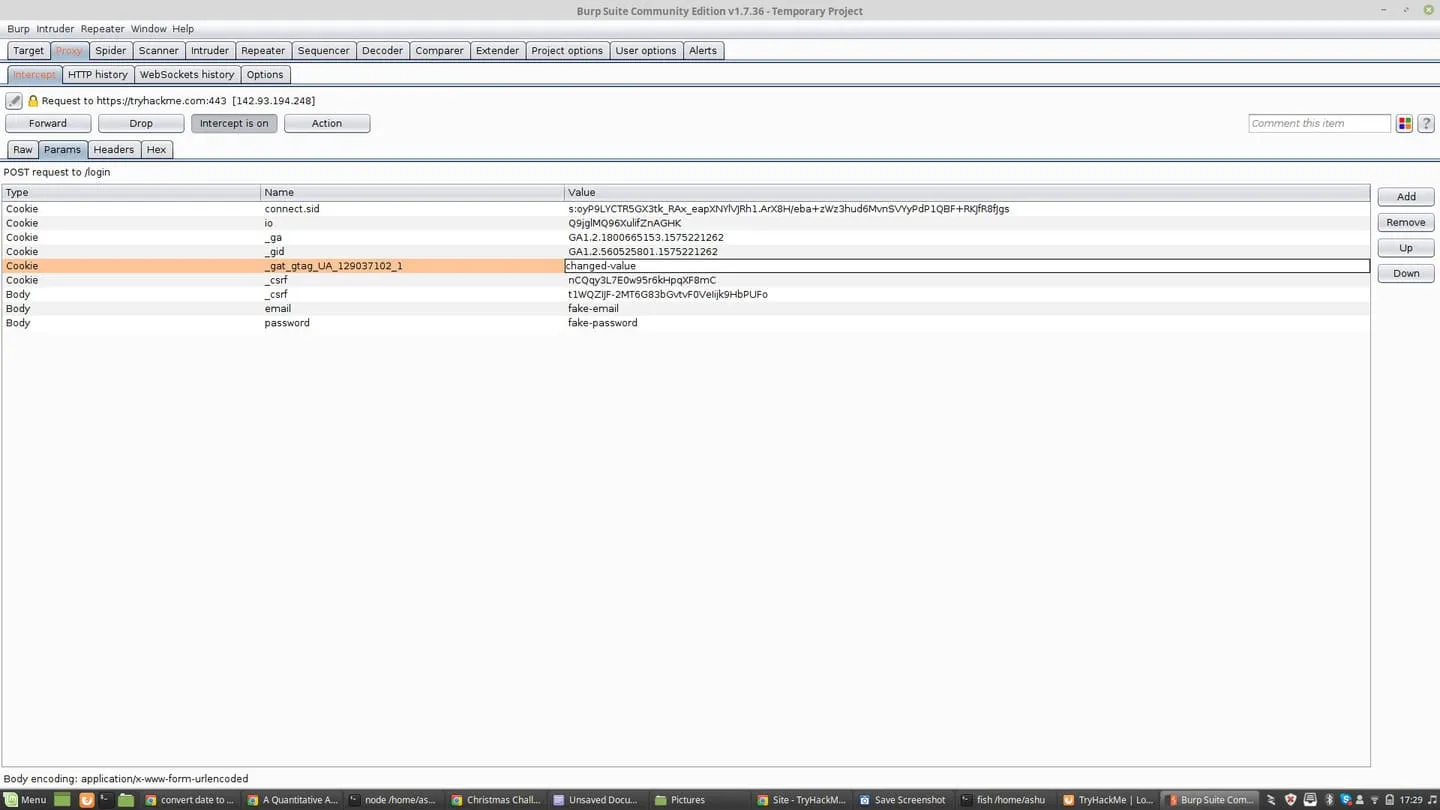

Mở Proxy -> Intercept. Khi bật Intercept is ON, request sẽ dừng lại tại Burp cho phép bạn chỉnh sửa nội dung trước khi tới server.

Ví dụ khi đăng nhập một website, bạn sẽ thấy rõ các trường dữ liệu POST như username, password:

Bạn cũng có thể chuyển sang tab Params để sửa giá trị tham số dễ dàng hơn:

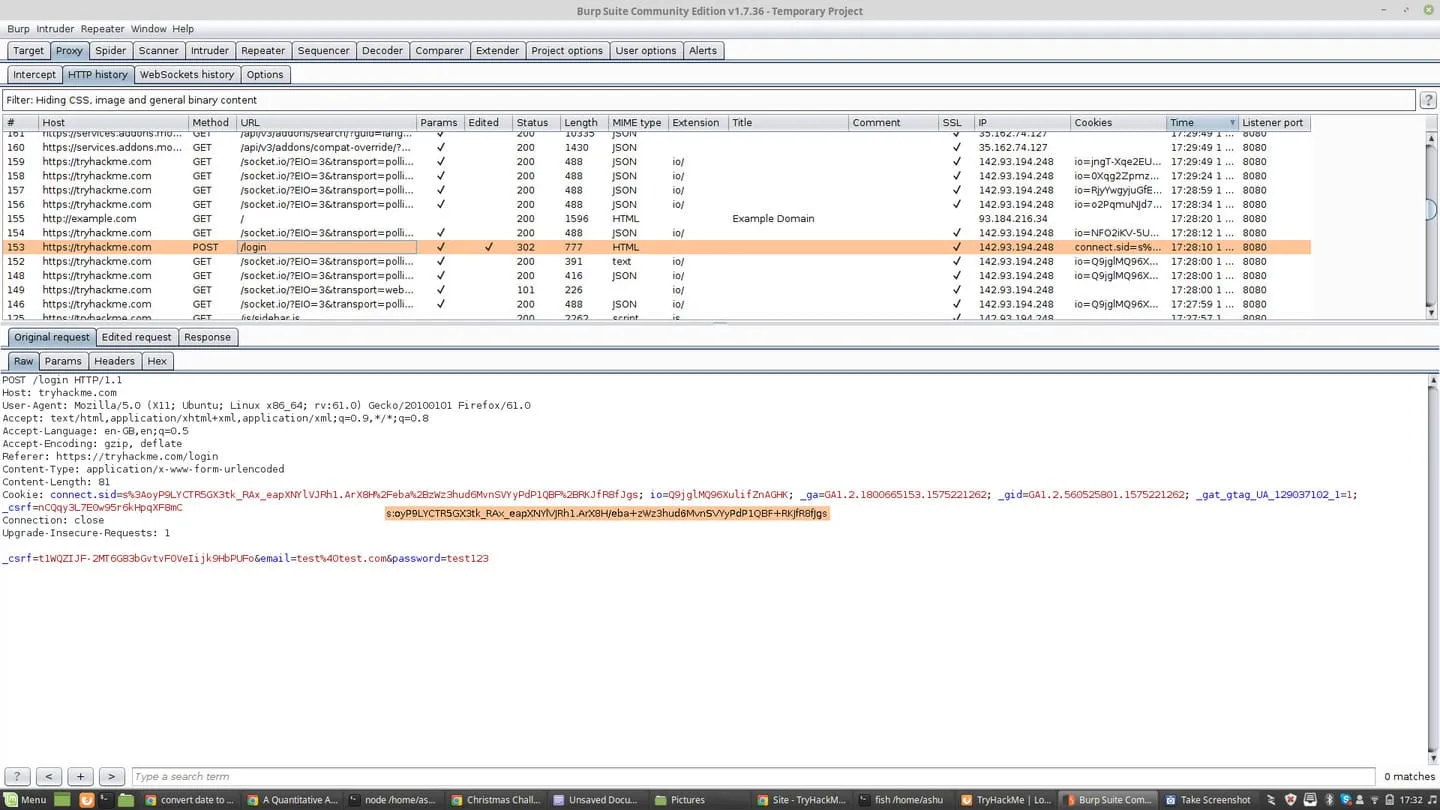

Xem lịch sử request

Để xem lại toàn bộ các request đã đi qua, bạn vào tab Proxy -> HTTP History. Đây là nơi cực kỳ hữu ích để phân tích luồng dữ liệu của ứng dụng hoặc debug API.

Lời kết

Thành thạo Burp Suite là kỹ năng gần như bắt buộc nếu bạn muốn tiến sâu vào mảng Web Pentest, Bug Bounty hoặc đơn giản là muốn hiểu rõ hơn về cách ứng dụng web trao đổi dữ liệu. Trong các bài viết tới, mình sẽ giới thiệu sâu hơn về các công cụ như Repeater và Intruder bên trong Burp.